Darkhotel, kjer poslovneži postajajo žrtve elitne vohunske združbe

Kaspersky Labova globalna raziskovalna in analitična skupina strokovnjakov je raziskala vohunsko združbo imenovano Darkhotel, ki je delovala neodkrita najmanj štiri leta, medtem ko je ukradla občutljive podatke izbranih voditeljev podjetij, ki so potovali v tujino. Darkhotel napade svoje tarče, medtem ko bivajo v luksuznih hotelih. Združba nikoli ne izbere iste tarče dvakrat, saj operacije namreč izvajajo s kirurško natančnostjo in pridobivajo vse možne informacij že s prvim stikom. Pri tem brišejo sledi svojega dela in mirujejo v ozadju, da počakajo na naslednjo ustrezno tarčo. Nazadnje so bili med potujočimi tarčami tudi voditelj iz Združenih držav Amerike in Azije, ki so opravljali posle in naložbe v azijsko-pacifiški regiji. Napadov so bili deležni direktorji, podpredsedniki, direktorji prodaje in trženja ter top R&R osebje. Kdo bo naslednji? Kaspersky Lab opozarja, da je Darkhotel še vedno aktiven.

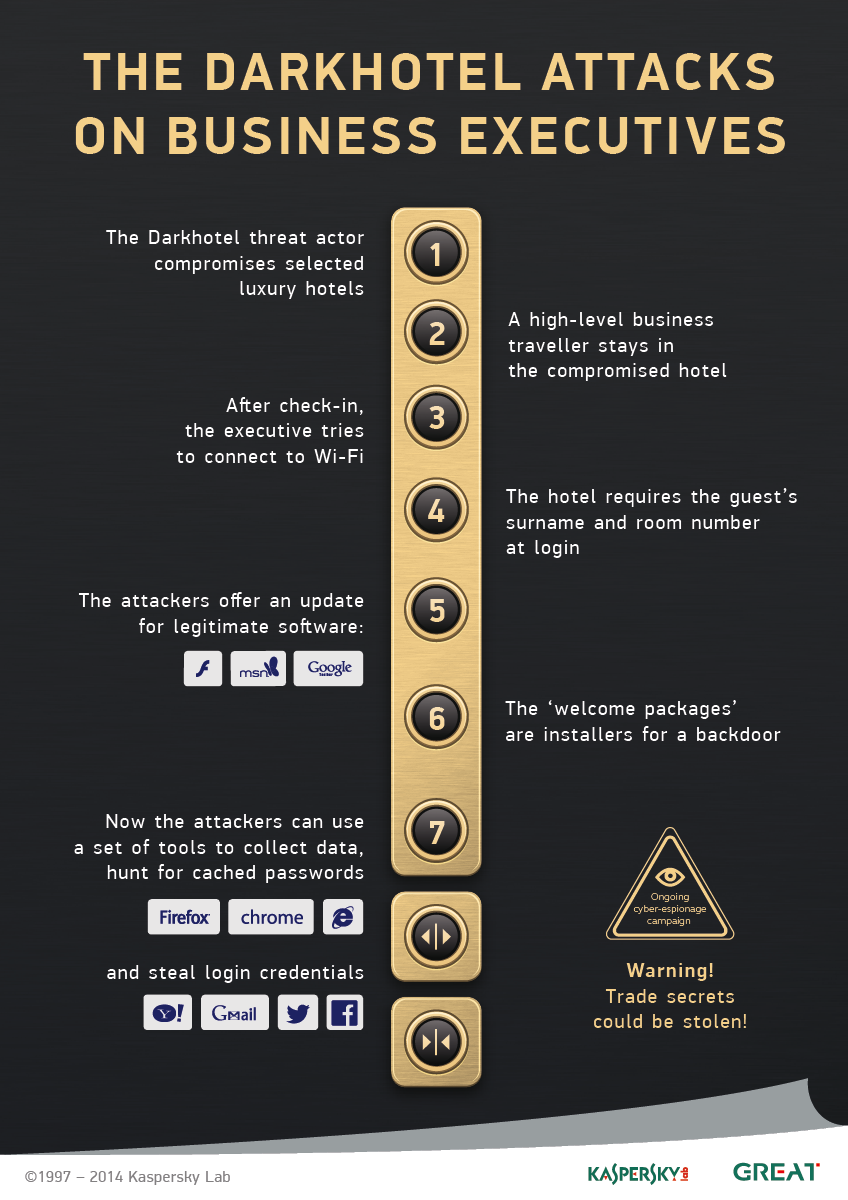

Kako deluje Darkhotel napad?

Darkhotel vzdržuje učinkovit niz vdorov na hotelska omrežja, ki so v preteklih letih zagotavljala zadosten dostop tudi do sistemov, ki naj bi bili zasebni in varni. Napadalci počakajo do prijave, ko se žrtev poveže na hotelsko brezžično omrežje ter mora pri tem navesti številko sobe in priimek za prijavo v omrežje. Napadalci žrtev vidijo v ogroženem omrežju in ga napeljejo k prenosu in naložitvi tako imenovanjih zadnjih vrat, ki se pretvarjajo, da je posodobitev za zakonito programsko opremo – Google Toolbar, Adobe Flash ali Windows Messenger. Nič hudega sluteči uporabnik prenese hotelski »paket dobrodošlice« in s tem okuži svojo napravo z zadnjimi vrati – Darkhotelovo vohunsko programsko opremo.

Ko so enkrat v sistemu, se zadnja vrata uporabijo ali pa se jih lahko uporablja za nadaljnje prenose naprednih orodij za krajo: digitalno podpisan napreden program za beleženje pritiskov na tipke, trojanec »Karba« in modul za informacijsko krajo. Ta orodja zbirajo podatke o sistemu in zaščitni programski opremi nameščeni na njem, beležijo vse pritiske na tipke in iščejo gesla v Firefoxu, Chromu in Internet Explorerju. Prav tako tudi iščejo gesla za prijavo in druge zasebne infromacije Gmailu Notifierju, Twitterju, Facebooku, Yahooju in Googlu. Žrtve izgubijo občutljive informacije – verjetno intelektualno lastnino poslovnih subjektov, ki jih zastopajo. Po operaciji napadalci skrbno izbrišejo svoja orodja iz hotelske mreže in se vrnejo v zakulisje.

Kurt Baumgartner, glavni varnostni raziskovalec pri Kaspersky Labu, je v glede Darkhotela dejal: »V zadnjih nekaj letih je močan igralec imenovan Darkhotel izvedel nekaj uspešnih napadov na posameznike, z uporabo metod in tehnik, ki močno presegajo tipično vedenje kibernetskih kriminalcev. Ta ogrožajoč igralec ima operativno usposobljenost, matematične in kripto-analitične napadalne zmogljivosti in druge vire, ki zadostujejo za zlorabo zaupanja vrednih komercialnih mrež, ter s strateško natančnostjo ciljajo določene kategorije žrtev.«

Vendar je zlonamerna dejavnost Darkhotela lahko neskladna: poleg svojih visoko usmerjenih napadov, so vsesplošni v širjenju zlonamerne programske opreme. Več si lahko preberete o teh posebnih zlonamernih dostavnih vektorjih tukaj.

»Mešanica obeh, ciljnih in vsesplošnih napadov, postaja bolj in bolj pogosta v tako imenovani APT sceni, kjer se usmerjeni napadi uporabljajo za ogrožanje specifičnih profilov posameznikov; operacije v stilu botnet se uporabljajo za množični nadzor ali opravljanje drugih nalog, kot so DDoSing sovražne stranke ali pa preprosto izpostavijo zanimive žrtve bolj sofisticiranim vohunskim orodjem«, je dodal Kurt Baumgartner.

Kaspersky Lab raziskovalci so pokazali, da so napadalci pustili odtis v nizu njihove zlonamerne kode, ki kaže na korejsko govorečega igralca. Izdelki Kaspersky Lab odkrijejo in nevtralizirajo zlonamerne programe in njihove različice, ki jih uporabljajo Darkhotelova orodja. Z namenom, da se problem kar se da omeji, Kaspersky Lab trenutno sodeluje z ustreznimi organizacijami.

Kako prelisičiti zvijače Darkhotela

Ko potujete, je vsako omrežje, tudi tista delno-zasebna v hotelih, treba obravnavati kot potencialno nevarno. Primer Darkhotel ponazarja razvijajoč napadalni vektor in posamezniki, ki imajo koristne informacije lahko zlahka postanejo žrtev Darkhotela samega, saj je še vedno aktiven, ali česa podobnega kot je napad Darkhotela. Da bi to preprečili, so nasveti Kaspersky Laba naslednji:

- Izberite ponudnika navidezno zasebnega omrežja (VPN) – dobili boste šifriran komunikacijski kanal pri dostopu do javnih ali delno-javnih brezžičnih omrežij;

- Ko potujete, posodobitve programske opreme vedno obravnavajte kot sumljive. Potrdite, da je predlagan namestilnik posodobitve podpisan s strani ustreznega prodajalca.

- Poskrbite, da vaša internetna varnostna rešitev vključuje proaktivno zaščito pred novimi grožnjami in ne zgolj osnovno protivirusno zaščito.

- Če želite prebrati več o nasvetih o zasebnosti, prosim obiščite: cybersmart.kaspersky.com/privacy.

V primeru, da želite prebrati celotno poročilo o Darkhotel APT igralcu, prosim obiščite Securelist, poleg tega pa je na voljo tudi video.

O Kaspersky Labu

Kaspersky Lab je največji zasebni prodajalec končnih varnostnih rešitev na svetu. Podjetje se uvršča med najboljše štiri svetovne prodajalce varnostnih rešitev za končne uporabnike*. Vseskozi več kot 17-letno zgodovino je Kaspersky Lab ostal inovator na področju IT varnosti in ustvarja učinkovite digitalne rešitve na področju varnosti za potrošnike, mala in srednja podjetja ter večje organizacije. Kaspersky Lab s holdingom, registriranim v Veliki Britaniji, trenutno deluje v skoraj 200 državah in ozemljih po celem svetu ter zagotavlja zaščito več kot 300 milijonom uporabnikom. Več o Kaspersky Labu si lahko preberete na www.kaspersky.com.

* Podjetje je bilo uvrščeno na četrto mesto lestvice IDC po prihodkih od prodaje končnih varnostnih rešitev (IDC rating Worldwide Endpoint Security Revenue by Vendor, 2012). Lestvica je bila objavljena v poročilih IDC o napovedih za varnostne sisteme za končne uporabnike v letih 2013-2017 in deležih prodajalcev v letu 2012 (Worldwide Endpoint Security 2013–2017 Forecast in 2012 Vendor Shares (IDC #242618, August 2013)). V poročilu so prodajalci programske opreme razporejeni glede na zaslužek od prodaje končnih varnostnih rešitev v letu 2012.